Imagínate que un día los clientes de una pequeña firma del sector financiero, que permite la operativa y contratación de sus productos de forma online, no pueden acceder a sus cuentas, realizar transferencias, o siquiera entrar en la web. Que se encontrasen con robos de dinero, uso fraudulento de sus tarjetas o un uso indebido de sus datos personales. Sin duda, la empresa correría el riesgo de incurrir en altísimos costes para atender reclamaciones, investigar lo sucedido, reparar los daños sufridos, levantar la operativa, indemnizar por los daños ocasionados a terceros, recuperar la confianza de sus clientes, etc.

El desarrollo seguro nos ayuda a que las aplicaciones web operen con mayor seguridad y ayuden, en gran medida, a garantizar la buena marcha del negocio.

Los incidentes y el eco social

Si hay algo que hizo proliferar el miedo de los consumidores de software en 2017 fue el secuestro de información masivo perpetrado por el virus WannaCry, que afectó a bancos y empresas de todo el mundo. Después de este evento de gran repercusión mediática, el mundo de la informática ya no gozaría de nuevo de la confianza que tenía.

Este incidente ha despertado un gran interés alrededor de la seguridad, que ha hecho que la prensa informe, cada vez más, sobre las carencias del sector.

Un caso poco conocido, pero que muestra claramente la importancia del desarrollo seguro, es el que acabó con una pena de 144 meses de prisión para los dos hombres que robaron 160 millones de números de tarjetas de crédito, mediante un ataque denominado SQL Injection. Este ataque consiste en introducir órdenes en un lenguaje entendible por las bases de datos, a través de las aplicaciones que utilizan los usuarios. Cuando las órdenes son trasladadas por una aplicación a las bases de datos, éstas las ejecutan y devuelven la información solicitada con total normalidad, dado que la aplicación cuenta con las acreditaciones necesarias.

El small business español, un parque de bolas para los delincuentes

La prensa también ha informado del impacto en las PYMES españolas, quienes recibieron el 70% de los ataques del territorio, con pérdidas que rondan los 75.000 euros por incidente, estimando unas pérdidas totales de 14.000 millones de euros en un año.

Así mismo, los estados se han hecho eco de esta circunstancia, y han mostrado cifras como las de la Fiscalía General del Estado, quien según El País dice que, en España, se iniciaron 18.344 procedimientos por estafas a través de la Red (405 condenas), 272 procedimientos por descubrimiento de secretos empresariales, 295 por daños informáticos, 68 por delitos contra la propiedad intelectual y 144 por falsificación a través de las TIC.

En 2017 se detectaron 120.000 ataques, un nuevo récord en España, con un crecimiento del 140% en los últimos dos años.

España es el noveno país más atacado, por detrás de Italia en octava posición, y siendo Rusia el primero en la lista. Estados Unidos se sitúa el 5º en el ranking.

La tendencia, una combinación hibrida de ingeniería social y compra de malware

Las vulnerabilidades web basan su vector de ataque en el desarrollador como punto débil, de forma que, aprovechando su desconocimiento, o descuido, se consiga información sobre la aplicación, el sistema que lo contiene, o de los usuarios y clientes.

Pero los ataques, cada vez más sofisticados, no suelen basarse en un único vector de ataque. También tienen en cuenta una posible incorrecta configuración del sistema o el desconocimiento de los usuarios como debilidad para conseguir información.

De esta forma, un error no controlado en una aplicación puede proporcionar información del sistema a un atacante.

Las aplicaciones a medida, el ángulo muerto

Mucha ha sido la concienciación y las empresas han aprendido invirtiendo en proteger sus redes ante intentos de intrusión, con antivirus, firewalls y procedimientos de securización avanzados de sistemas. Pero esto sólo frena una parte del problema.

Los atacantes se han dado cuenta de que las aplicaciones web están construidas con grandes vulnerabilidades que proporcionan un medio perfecto para colapsar el servicio que se ofrece a clientes, corromper o robar datos u obtener información sobre otras vulnerabilidades de las infraestructuras de servidores y clientes.

Gráficamente podríamos comparar este hecho, con asegurar una casa con una puerta blindada y dejar las llaves bajo el felpudo.

«Más del 70% de las vulnerabilidades de seguridad existen en la capa de aplicaciones, lo cual representa una amenaza significativa e inmediata para los usuarios en todo el mundo”, afirmó el recientemente fallecido Howard A. Schmidt, CISSP, miembro de la junta directiva de (ISC)² y presidente del Foro para la Seguridad de la Información (Information Security Forum, ISF). “Con demasiada frecuencia, la seguridad se establece al final del ciclo de vida de software como respuesta a una amenaza o a un riesgo”.

Se estima que el 86% de los sitios web tienen al menos una vulnerabilidad y que la probabilidad de fuga de información es del 56%.

Identificando el riesgo, el libro negro de las aplicaciones

“Existen dos tipos de empresas: las que han sido hackeadas, y las que aún no saben que han sido hackeadas” John Chambers, antiguo CEO, Cisco.

El FMI, en su preocupación por el asunto, ha elaborado un informe muy revelador sobre los riesgos cibernéticos en el sector financiero, que incluye modelos matemáticos de cálculo.

Este informe pone el foco sobre los agentes más vulnerables en el sector (que son las Fintech), las amenazas y la medición del riesgo.

De los considerados grandes riesgos para la economía, el informe destaca el riesgo cibernético como el mayor, por encima incluso del riesgo geopolítico; y al sector financiero estadounidense como el que más informa sobre sus ataques sufridos. Esto revela la preocupación de las entidades financieras americanas en crear un entorno de seguridad conjunto.

No ocurre lo mismo en el resto de países, donde no se incentiva el reporte de incidencias a nivel privado. Tampoco hay mucha información en el entorno público, tal vez por restricciones consideradas necesarias para la seguridad nacional.

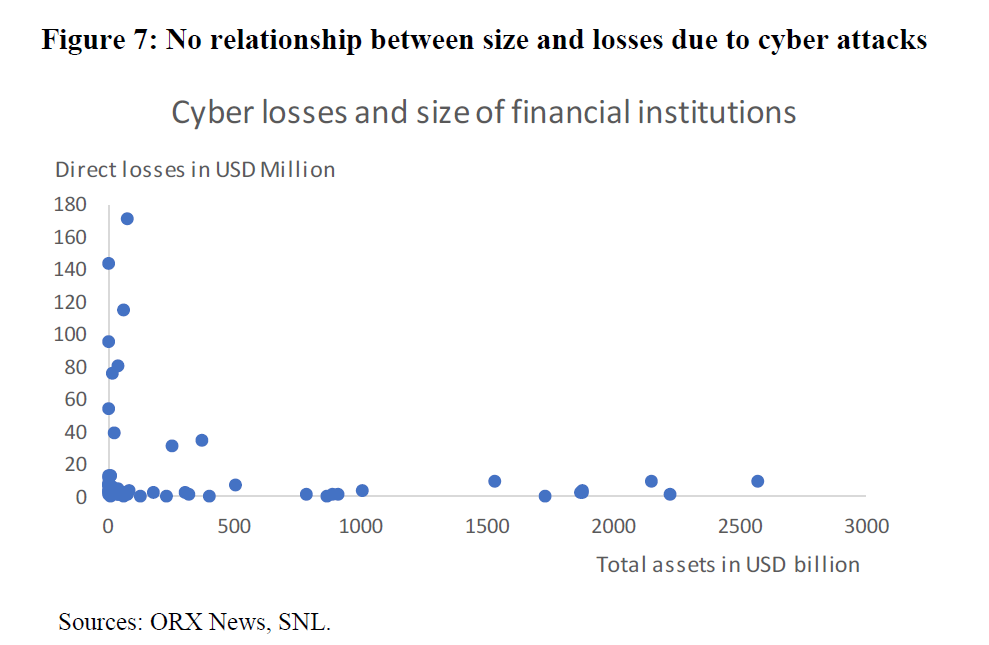

Respecto a este mercado, el informe pone el acento en la gran diferencia que hay entre el impacto de los ataques en correlación al tamaño de la empresa que lo sufre; cuanto más pequeña es la empresa, mayor impacto tienen los ataques.

Esto, según el informe, no es debido a que los atacantes tengan preferencia por las Fintech, sino que estas no pueden destinar tantos recursos a ciber seguridad como los grandes bancos.

Las principales amenazas con las que nos podemos encontrar son: interrupción de negocio (muy importante si somos una tienda online, o tenemos una operativa muy concurrente), fraude, fuga de información (sobre todo si manejamos información muy sensible, como expedientes médicos) y el riesgo reputacional.

Podemos tener una visión mayor del riesgo que corremos, si nos planteamos en qué amenazas de las anteriores incurre nuestro negocio, cuáles pueden ser los eslabones débiles o vulnerabilidades (en aplicaciones, sistema, o usuarios), y qué consecuencias puede tener que una amenaza se convierta en una realidad a través de un ataque exitoso.

Cálculo del riesgo:

Riesgo = f (Amenaza, Vulnerabilidad, Impacto/Consecuencias)

El sector financiero presenta un nivel de amenaza alto, dado que se encuentra en el punto de mira de delincuentes, activistas y espías.

Además, la proliferación tecnológica coloca a las Fintech a un nivel de vulnerabilidad muy alto. En esto tienen un gran peso el número de aplicaciones expuestas y como estén construidas.

Soluciones con valor añadido, convirtiendo costes en utilidades

A pesar de que el riesgo cero no existe, es mucho lo que podemos hacer para mitigar los riesgos en nuestras aplicaciones a medida.

Si somos proveedores de software, podemos hacer que nuestra producción de aplicaciones sea más segura, implantando un Modelo de Madurez de la Seguridad en el Desarrollo. Consiste en una serie de buenas prácticas que integraremos desde el inicio en el Ciclo de Vida del Desarrollo. El conocimiento de estas buenas prácticas y su implantación nos permitirá ir obteniendo niveles de madurez, y por tanto la creación de aplicaciones más seguras.

Existe todo un gran Framework abierto basado en proyectos (www.owasp.org), con aplicaciones, guías para el testeo, metodologías e información suficiente, para la implantar buenas prácticas de seguridad en el ciclo de vida de los desarrollos de nuestros proyectos.

Es importante que, en la formación de los usuarios, se expongan qué fuentes son confiables y se dude de cualquier otra diferente.

Si somos una pequeña empresa, podemos pedir a nuestro proveedor que nos informe sobre las buenas prácticas que se emplearán en el desarrollo del software que vamos a contratar, si dispone de un modelo de madurez de seguridad en el desarrollo, o si emplea los servicios de una empresa externa, que le proporcione los servicios de auditoría web, testeo de intrusión web, formación en desarrollo seguro o soporte para la resolución de vulnerabilidades.

En el caso de que nuestro proveedor de software no cuente con la suficiente madurez, o consideremos que necesitamos un extra, podemos ser nosotros, como cliente, quienes contratemos los servicios de una empresa externa que gestione todos los requerimientos de seguridad.

Es importante que cualquiera de las opciones que escojamos, la llevemos a cabo desde el inicio del proyecto, con el fin de reducir costes.

Como empresa consumidora de software, tendremos que tener información detallada sobre cuáles son las fuentes confiables que proporciona la aplicación que compramos: qué datos se solicitará a cada momento (especialmente claves), qué información nos llegará por correo o qué interlocutores son fiables en caso de incidencias o dudas.

Tanto si somos una empresa que consume, como una que construye, debemos tener en cuenta que aparecerán incidencias de seguridad a lo largo del desarrollo, e incluso una vez implantado el producto. Por lo que debemos tener en cuenta los posibles plazos de resolución, antes, incluso, de que aparezcan.

Debemos contemplar, también en el mantenimiento, las buenas prácticas del desarrollo seguro y los medios para la resolución de vulnerabilidades que aparecerán a lo largo de la vida del producto.

Por último, existen seguros que cubren riesgos cibernéticos, con productos adaptados a PYMES y autónomos. Tanto si somos proveedores, como consumidores, consultar con nuestro asesor de seguros, buscando productos que se adapten a nuestros ciber riesgos, es una buena opción.