En marzo del 2018, una investigación de The Guardian y The New York Times destapó uno de los mayores escándalos tecnológicos de la década: la consultora Cambridge Analytica había obtenido indebidamente a través de Facebook datos personales de hasta 87 millones de usuarios. La filtración de datos se originó a partir de una aplicación llamada “This is your digital life” (“Ésta es tu vida digital”), un test de personalidad online aparentemente inofensivo mediante el cual la consultora buscaba establecer perfiles sociopolíticos gracias al Big Data, predecir los resultados electorales e influir sobre ellos.

Este escándalo, que ha culminado con el cierre de Cambridge Analytica y la comparecencia de Mark Zuckerberg en el Parlamento Europeo, ha puesto el foco sobre la importancia de la protección de datos en la era del Big Data y las redes sociales. Si bien ha sido uno de los casos más mediáticos, no ha sido la primera filtración de información confidencial, ni la mayor de los últimos tiempos.

Como revela la gráfica, la mayor filtración de esta década la ha protagonizado Yahoo, y en la mayoría de los casos, los usuarios no son conscientes de si se han visto afectados, ya que pocas empresas informan a sus usuarios cuando esto ocurre. ¿Cómo podemos saber si hemos sido hackeados? En la web tenemos algunas herramientas que nos permiten comprobar si hemos sido perjudicados.

Herramientas contra filtraciones de datos

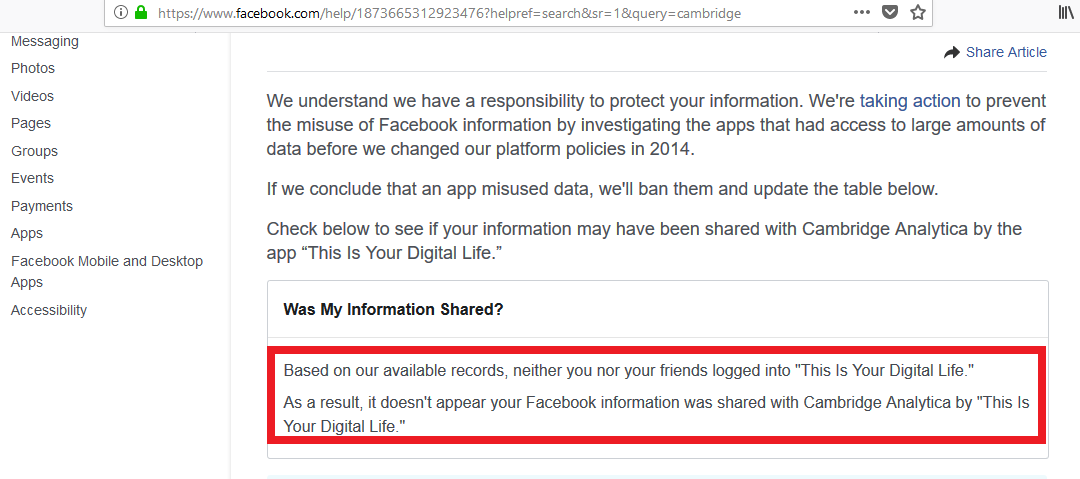

Facebook ha estado informando a los usuarios afectados por la filtración de Cambridge Analytica, pero si queremos estar completamente seguros de que no han revelado nuestros datos, debemos verificarlo desde nuestro perfil en la página de Servicio de Ayuda de Facebook. En esta prueba, el cuadro de color rojo revela que ni el usuario ni sus amigos hicieron login en la aplicación “This is your digital life”, y por tanto, ninguna información fue compartida con Cambridge Analytica.

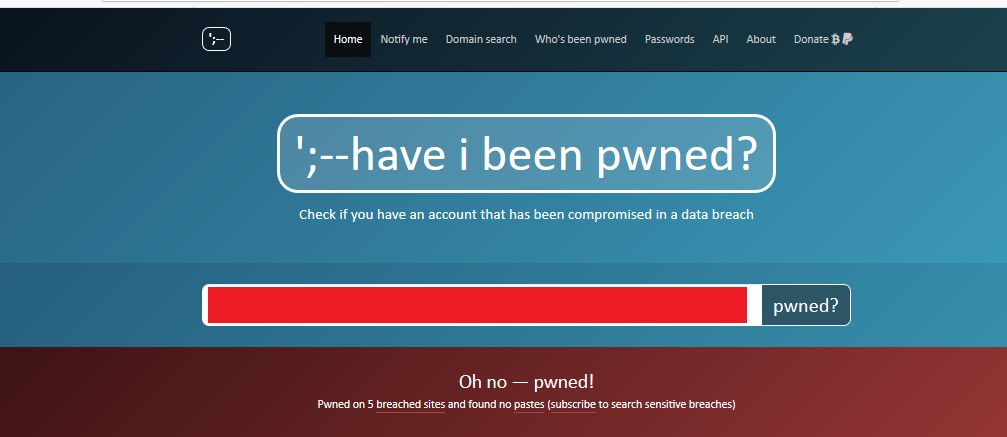

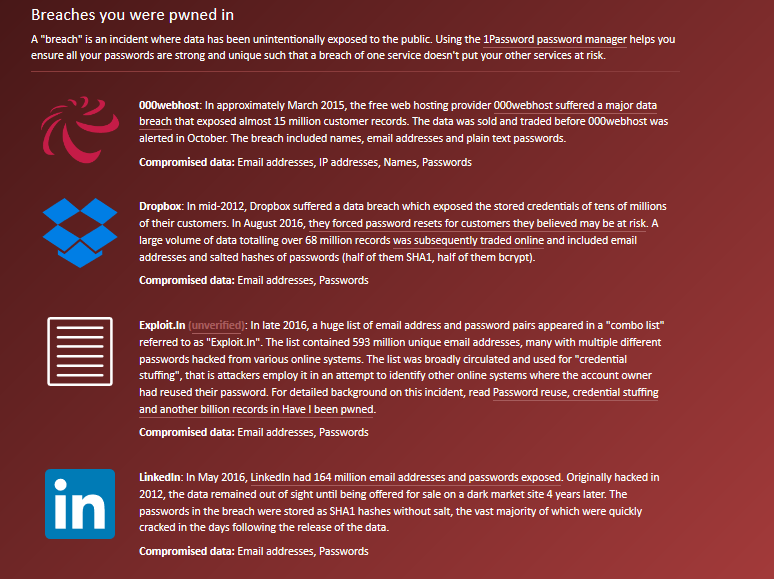

El sitio web Have I Been Pwned?, creado por el especialista de ciberseguridad de Microsoft Troy Hunt, muestra si tu email ha sido expuesto a vulneraciones de ciberseguridad. La web ha registrado alrededor de 4 millones de cuentas afectadas y es muy popular entre los especialistas de seguridad informática. En este caso, la cuenta de email que hemos introducido ha sido afectada. Como podemos apreciar, la herramienta nos dice incluso cuándo y mediante qué plataforma se realizó la filtración.

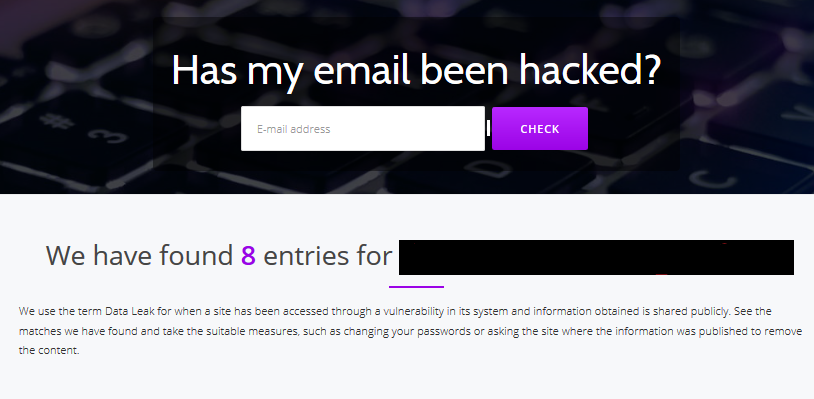

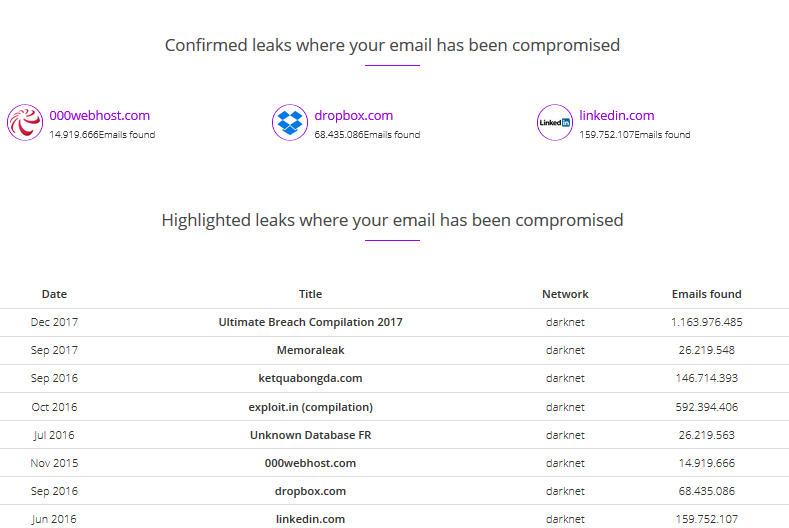

El sitio web Hacked-Emails contiene bases de datos adicionales al sitio web desarrollado por Troy Hunt. Es muy recomendable verificar tu email también en esta base de datos, ya que dispone también de un DNS en castellano: hesidohackeado.com. Como podemos ver en la imagen, tras verificar la misma cuenta utilizada anteriormente, la web nos muestra otros sitios en donde se han filtrado nuestros datos.

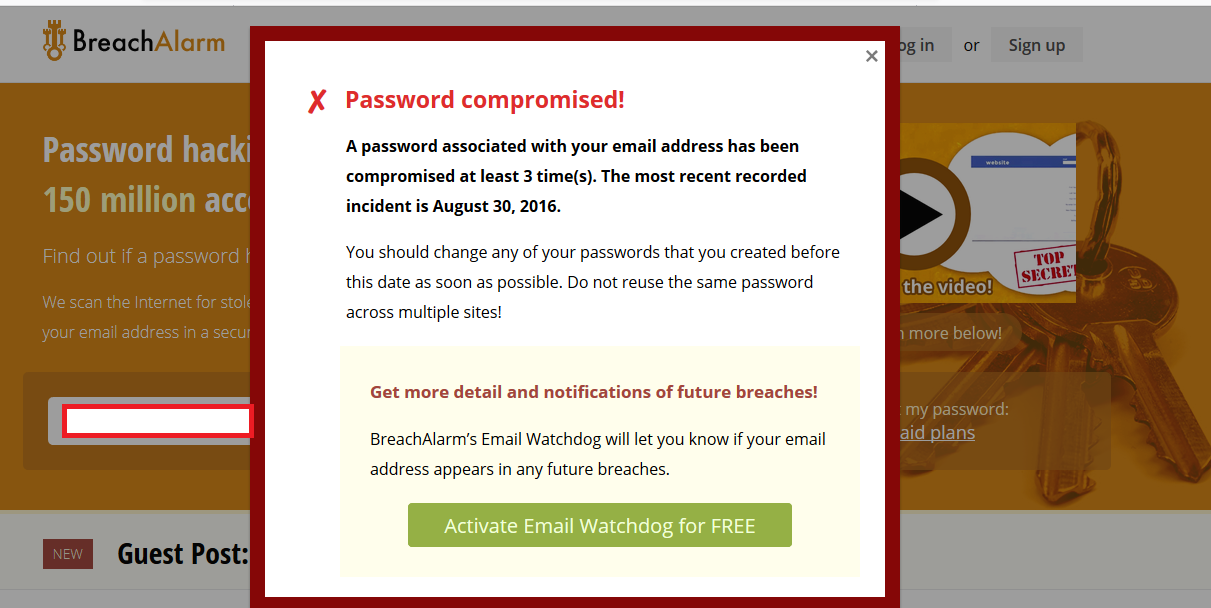

Además de informar sobre incidentes de hacking ya ocurridos, Breach Alarm introduce una novedad: ofrece la posibilidad de recibir una alerta en tiempo real si nuestro email se está viendo implicado en algún tipo de ataque.

¿Qué hacer en caso de hacking?

Acabamos de comprobar que hemos sido hackeados… ¿Qué debemos hacer si nuestros datos han sido expuestos? ¿Qué alcance puede tener la filtración?

- Cambia las contraseñas de los sitios en los que hayan sido expuestas. Cuanto más larga y compleja sea, más segura será. Si no se te ocurre una, puedes recurrir a algún generador de passwords seguras como pwgen, que cuenta con versiones para Windows y Linux. No recomendamos generadores online, puesto que podrían almacenar las passwords generadas y exponerlas en caso de ataque de ciberseguridad.

- No reutilices tus contraseñas, mucho menos si has sido afectado por alguna filtración, pues ya se habrán hecho públicas en la Dark web o “internet oscura”, una parte profunda de la web no indexada por los motores de búsqueda y utilizada a menudo para actividades delictivas. Si te resulta difícil recordarlas, utiliza un Password Manager o gestor de contraseñas para almacenarlas de forma cifrada. Funciona a modo de “agenda” para todas las contraseñas que solo puede ser abierta con una contraseña maestra. Éste sigue siendo el método más recomendado por los especialistas para evitar la repetición de contraseñas en varios sitios o el uso de contraseñas débiles, aunque si los hackers obtienen la contraseña maestra, se harían con el resto.

- Cuidado con las preguntas de seguridad. Si las utilizas, que sólo tú y nadie más sepa las respuestas.

- Agrega un segundo factor de autenticación o 2FA (2nd Factor Authentication por sus siglas en inglés) a tu cuenta de correo si es posible para fortalecer tus credenciales. Los principales servicios de correo (Gmail, Hotmail y Yahoo) lo permiten.

- Elimina la cuenta de email afectada para evitar filtraciones derivadas de la original en el futuro.

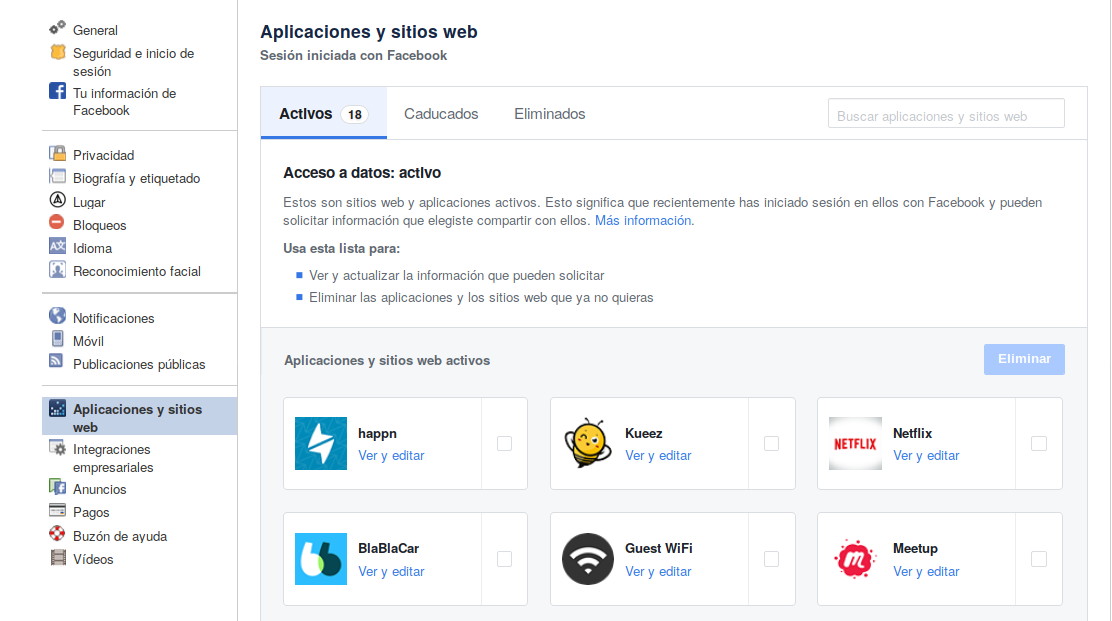

- No aceptes aplicaciones de terceros en redes sociales que tengan acceso a tus datos. Para revisar los permisos de estas aplicaciones en Facebook, accede a la página de “Aplicaciones y sitios web” una vez iniciada la sesión.

Ten en cuenta que los datos cedidos a terceros no solo incluyen la lista de amigos o datos personales, también fotografías y clicks en “Me gusta” que pueden revelar información sensible como tus tendencias políticas, creencias, etc.

En conclusión: en la era del Big Data, tan importante es la información que revelamos como el uso (lícito o no) que le puedan dar terceros. Al entregar nuestros datos bajo la filosofía de “no tengo nada que ocultar”, estamos renunciando a nuestro derecho de privacidad y desconociendo el verdadero alcance de esta concesión. Y es que a veces, como en el caso de Cambridge Analytica o del programa de espionaje revelado por Edward Snowden, las consecuencias no se manifiestan, ni afectan únicamente a quien desvela su información.

Los usuarios que autorizaron “This is your digital life” no imaginaban que un test de personalidad podría recurrir a su orientación sexual o afiliaciones sindicales para incidir sobre los resultados electorales, ni sabían que estaban “vendiendo” a su vez el acceso a los perfiles de amigos y familiares. Cuando un producto o servicio es gratis, el producto somos nosotros (o lo que es lo mismo, nuestros datos).